OpenClaw安全风险揭秘:如何防范潜在威胁与漏洞

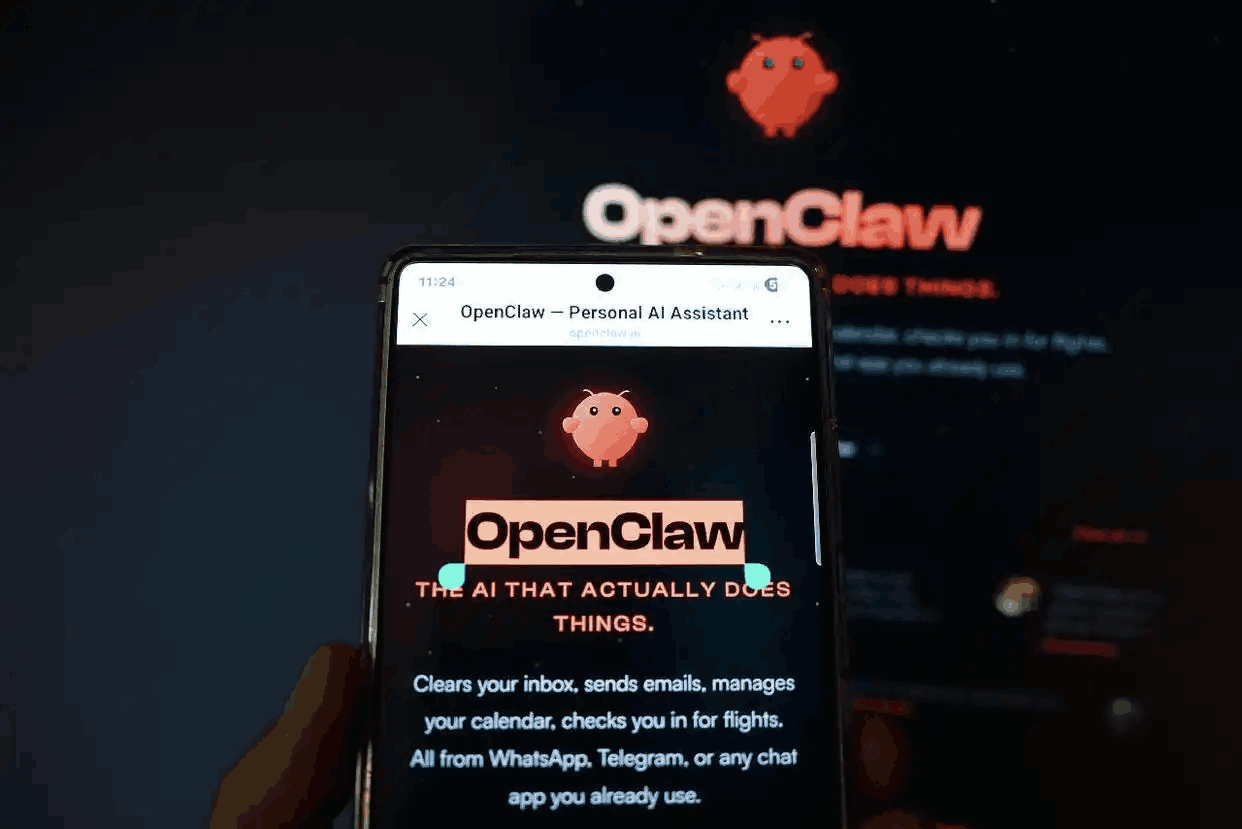

在数字化浪潮席卷全球的今天,各类软件工具在带来便利的同时,其安全性也备受关注。OpenClaw作为一款可能涉及自动化操作或数据处理的工具(注:根据公开信息推测,OpenClaw常被关联于自动化脚本或特定软件模块),其潜在的安全风险已成为开发者和企业安全团队不可忽视的议题。本文将深入探讨与OpenClaw相关的安全风险,并提供实用的防范视角。

OpenClaw若设计不当或配置错误,可能引发多重安全威胁。首要风险常在于权限滥用。这类工具通常需要一定的系统权限来执行任务,若其权限控制机制存在缺陷,或被恶意代码注入,可能导致未授权的操作,例如敏感数据窃取、系统文件篡改或作为跳板攻击内网其他设备。其次,代码本身可能存在漏洞。如果OpenClaw是一个开源项目或内部工具,其代码若未经过严格的安全审计,缓冲区溢出、命令注入等经典漏洞很可能被攻击者利用,从而获得系统控制权。

另一个关键风险点在于供应链与依赖项。OpenClaw很可能依赖第三方库或外部服务,这些依赖中的任何一个环节出现安全漏洞,都会直接波及整个工具的安全性,形成“木桶效应”。此外,不安全的通信与数据存储也是重大隐患。如果工具在处理数据时未进行加密传输或存储,尤其是在云环境或跨网络使用时,数据在传输过程中极易被截获,导致信息泄露。

那么,如何有效构建防线以应对OpenClaw可能带来的安全风险?核心在于贯彻“安全左移”原则。在开发或部署阶段,就必须进行严格的安全评估和代码审计,采用静态应用程序安全测试(SAST)工具扫描潜在漏洞。同时,遵循最小权限原则,为工具运行配置仅满足其功能所需的最低系统权限,并建立完善的权限审批与监控流程。

对于依赖项管理,应建立清单并定期更新,使用自动化工具扫描已知漏洞,及时修补或替换存在问题的组件。在网络通信方面,强制使用TLS/SSL等加密协议,并对存储的敏感数据进行强加密。此外,建立持续监控和日志审计机制至关重要,记录OpenClaw的所有关键操作,以便在异常行为发生时能够快速追溯和响应。

总之,面对OpenClaw这类工具,我们不应因潜在风险而因噎废食,而应通过系统性的安全设计和全生命周期的安全管理,将其风险控制在可接受范围内。唯有将安全思维融入每一个环节,才能在享受技术红利的同时,筑牢数字世界的安全基石。